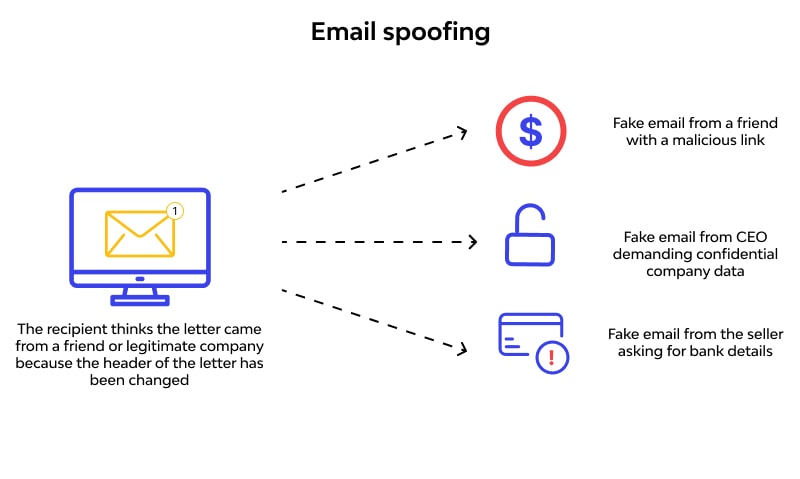

ईमेल स्पूफिंग क्या है ??

ईमेल स्पूफिंग (Email spoofing) एक ऐसा तरीका है जिसका इस्तेमाल स्पैम और फिशिंग हमले में किया जाता है जिससे उपयोगकर्ताओं को यह लगता है कि संदेश किसी ऐसे व्यक्ति या संस्था से आया है जिस पर वे भरोसा करते हैं | हैकर्स स्पूफिंग ईमेल का ज्यादातर इस्तेमाल व्यक्तिगत जानकारी (personal information), संवेदनशील जानकारी (sensetive information), सुरक्षा नंबर वित्तीय विवरण और अन्य जानकारी प्राप्त करने के लिए करते हैं।

ईमेल स्पूफिंग का निशान प्राप्तकर्ताओं को संदेश खोलने या उसका जवाब देने के लिए धोखा धोखा देना है। जब किसी ईमेल पते के साथ धोखाधड़ी की जाती है, तो स्पैमर को आपके खाते तक पहुंच नहीं मिलती है ।

नकली ईमेल खोलने से क्या होगा ?

फिशिंग ईमेल मात्र खोलने से आपको कोई वायरस या मालवेयर प्राप्त होगा। अटैचमेंट डाउनलोड करते हैं या किसी ईमेल में या मौजूद लिंक पर क्लिक करते हैं तो ट्रोजन हॉर्स या वॉर्म (torjan horses or worm) जैसे लगभग सभी वायरस सक्रिय हो जाते हैं । हैकर्स सिर्फ यह पता लगा सकते हैं कि अपने ईमेल खोला है ।

क्लाइंट एप्लीकेशन आउटगोइंग (client application outgoing) संदेशों के लिए एक प्रेषक पता (sender address) निर्दिष्ट करता है इसलिए आउटगोइंग ईमेल सर्वर (outgoing email server) यह नहीं पहचान पाते कि प्रेषक (sender) का पता असली है या नकली ।

ईमेल स्पूफिंग का संक्षिप्त इतिहास

ईमेल प्रोटोकॉल कैसे काम करते हैं, इसके कारण ईमेल स्पूफिंग 1970 के दशक से एक मुद्दा रहा है। इसकी शुरुआत स्पैमर्स से हुई जिन्होंने इसका उपयोग ईमेल फ़िल्टर प्राप्त करने के लिए किया। यह मुद्दा 1990 के दशक में अधिक आम हो गया, फिर 2000 के दशक में एक वैश्विक साइबर सुरक्षा मुद्दा बन गया।

ईमेल स्पूफिंग और फ़िशिंग से लड़ने में मदद के लिए 2014 में सुरक्षा प्रोटोकॉल पेश किए गए थे । तब से, कई नकली ईमेल संदेश अब उपयोगकर्ता स्पैमबॉक्स में भेजे जाते हैं या अस्वीकार कर दिए जाते हैं और प्राप्तकर्ता इनबॉक्स में कभी नहीं भेजे जाते हैं।

ईमेल स्पूफ़िंग कैसे काम करती है ??

ईमेल स्पूफिंग का उद्देश्य उपयोगकर्ताओं को यह विश्वास दिलाना है कि ईमेल किसी ऐसे व्यक्ति का है जिसे वे जानते हैं या जिस पर वे भरोसा करते हैं – ज्यादातर मामलों में, किसी सहकर्मी, विक्रेता या ब्रांड का। उस भरोसे का फायदा उठाते हुए, हमलावर प्राप्तकर्ता से जानकारी प्रकट करने या कोई अन्य कार्रवाई करने के लिए कहता है।

जब कोई उपयोगकर्ता कोई नया ईमेल संदेश भेजता है तो एक सामान्य ईमेल क्लाइंट (जैसे माइक्रोसॉफ्ट आउटलुक) स्वचालित रूप से प्रेषक का पता दर्ज करता है। लेकिन एक हमलावर किसी भी भाषा में बुनियादी स्क्रिप्ट का उपयोग करके प्रोग्रामेटिक रूप से संदेश भेज सकता है जो प्रेषक के पते को चुने हुए ईमेल पते पर कॉन्फ़िगर करता है। ईमेल एपीआई एंडपॉइंट प्रेषक को प्रेषक का पता निर्दिष्ट करने की अनुमति देता है, भले ही पता मौजूद हो या नहीं।

और आउटगोइंग ईमेल सर्वर यह निर्धारित नहीं कर सकते कि प्रेषक का पता वैध है या नहीं।

आउटगोइंग ईमेल को सरल मेल ट्रांसफर प्रोटोकॉल (एसएमटीपी) का उपयोग करके पुनर्प्राप्त और रूट किया जाता है। जब कोई उपयोगकर्ता ईमेल क्लाइंट में “भेजें” पर क्लिक करता है, तो संदेश सबसे पहले क्लाइंट सॉफ़्टवेयर में कॉन्फ़िगर किए गए आउटगोइंग एसएमटीपी सर्वर पर भेजा जाता है। एसएमटीपी सर्वर प्राप्तकर्ता डोमेन की पहचान करता है और उसे डोमेन के ईमेल सर्वर पर रूट करता है। प्राप्तकर्ता का ईमेल सर्वर तब संदेश को सही उपयोगकर्ता इनबॉक्स में भेजता है।

ईमेल के तीन प्रमुख घटक हैं:

- प्रेषक का पता

- प्राप्तकर्ता का पता

- ईमेल का मुख्य भाग

फ़िशिंग में अक्सर उपयोग किया जाने वाला एक अन्य घटक रिप्लाई-टू फ़ील्ड है। प्रेषक इस फ़ील्ड को कॉन्फ़िगर कर सकता है और फ़िशिंग हमले में इसका उपयोग कर सकता है। उत्तर-प्रति पता क्लाइंट ईमेल सॉफ़्टवेयर को बताता है कि उत्तर कहाँ भेजना है, जो प्रेषक के पते से भिन्न हो सकता है। फिर, ईमेल सर्वर और एसएमटीपी प्रोटोकॉल यह सत्यापित नहीं करते कि यह ईमेल वैध है या जाली। यह उपयोगकर्ता पर निर्भर है कि वह यह समझे कि उत्तर गलत प्राप्तकर्ता के पास जा रहा है।

ईमेल स्पूफ़िंग के उदाहरण

ईमेल स्पूफिंग के एक उदाहरण के रूप में, एक हमलावर एक ऐसा ईमेल बना सकता है जो ऐसा लगता है कि यह PayPal से आया है। संदेश उपयोगकर्ता को बताता है कि यदि वे किसी लिंक पर क्लिक नहीं करते हैं, साइट पर प्रमाणित नहीं करते हैं और खाते का पासवर्ड नहीं बदलते हैं तो उनका खाता निलंबित कर दिया जाएगा। यदि उपयोगकर्ता को सफलतापूर्वक धोखा दिया जाता है और क्रेडेंशियल (crediential) टाइप किया जाता है, तो हमलावर लक्षित उपयोगकर्ता के PayPal खाते में प्रमाणित कर सकता है और उपयोगकर्ता के पैसे चुरा सकता है।

उपयोगकर्ता को, एक नकली ईमेल संदेश वैध लगता है क्योंकि कई हमलावर संदेश को अधिक विश्वसनीय बनाने के लिए आधिकारिक वेबसाइट के तत्वों का उपयोग करते हैं।

इमेल स्पूफिंग से कैसे बचें ??

संदिग्ध ईमेल पर नजर रखने वाली एक समझदार टीम के अलावा, विशिष्ट उपकरण (specific equipment) और प्रौद्योगिकियां ईमेल स्पूफिंग (Technologies Email Spoofing)को खतरा बनने से रोकने में मदद कर सकती हैं।

सुरक्षित ईमेल गेटवे: एक सुरक्षित ईमेल गेटवे संदिग्ध संदेशों को फ़िल्टर करके और ज्ञात नकली ईमेल पतों से संदेशों को अवरुद्ध करके ईमेल स्पूफिंग से बचाने में मदद कर सकता है।

ईमेल प्रमाणीकरण प्रोटोकॉल लागू करें: सेंडर पॉलिसी फ्रेमवर्क (एसपीएफ), डोमेनकीज़ (domain keys) आइडेंटिफाइड मेल (identified mail)(डीकेआईएम), और डोमेन-आधारित संदेश प्रमाणीकरण, रिपोर्टिंग और अनुरूपता (डीएमएआरसी) प्रोटोकॉल लागू करें, ईमेल को प्रमाणित करने और ईमेल स्पूफिंग को रोकने के लिए एक साथ काम करते हैं।

सेंडर पॉलिसी फ्रेमवर्क (एसपीएफ) 2014 में मानक के रूप में स्थापित एक सुरक्षा प्रोटोकॉल है। यह मैलवेयर और फ़िशिंग हमलों को रोकने के लिए डीएमएआरसी (डोमेन-आधारित संदेश प्रमाणीकरण, रिपोर्टिंग और अनुरूपता) के साथ काम करता है।

एसपीएफ़ नकली ईमेल का पता लगा सकता है, और फ़िशिंग से निपटने के लिए अधिकांश ईमेल सेवाओं में यह आम हो गया है। लेकिन एसपीएफ़ का उपयोग करना डोमेन धारक की ज़िम्मेदारी है। एसपीएफ़ का उपयोग करने के लिए, एक डोमेन धारक को डोमेन की ओर से ईमेल भेजने के लिए अधिकृत सभी आईपी पते निर्दिष्ट करते हुए एक DNS TXT प्रविष्टि कॉन्फ़िगर करनी होगी।

इस DNS प्रविष्टि को कॉन्फ़िगर करने के साथ, प्राप्तकर्ता ईमेल सर्वर यह सुनिश्चित करने के लिए संदेश प्राप्त करते समय आईपी पते को देखते हैं कि यह ईमेल डोमेन के अधिकृत आईपी पते से मेल खाता है। यदि कोई मेल है, तो प्राप्त-एसपीएफ़ फ़ील्ड एक पास स्थिति प्रदर्शित करता है। यदि कोई मिलान नहीं है, तो फ़ील्ड विफल स्थिति प्रदर्शित करती है। लिंक, अनुलग्नक या लिखित निर्देशों के साथ ईमेल प्राप्त करते समय प्राप्तकर्ताओं को इस स्थिति की समीक्षा करनी चाहिए।

एक सुरक्षित ईमेल प्रदाता का उपयोग करें: एक सुरक्षित ईमेल सेवा प्रदाता चुनें जो ईमेल स्पूफिंग और फ़िशिंग हमलों से बचाने के लिए उन्नत सुरक्षा उपायों का उपयोग करता है। उदाहरण के लिए, प्रोटोनमेल एक व्यापक रूप से ज्ञात और उपयोग में आसान सुरक्षित ईमेल प्रदाता है।

ईमेल फ़िल्टर का उपयोग करें: सरल ईमेल फ़िल्टर उपयोगकर्ताओं के इनबॉक्स में आने वाले संदिग्ध ईमेल की संख्या को सीमित करते हैं। ईमेल फ़िल्टर नकली संदेशों का पता लगाने और फ़िल्टर करने में मदद करते हैं और ज्ञात नकली ईमेल पतों से संदेशों को ब्लॉक करने में मदद करते हैं।

उपयोगकर्ताओं को शिक्षित करें: अपने लोगों को स्पूफिंग हमलों को पहचानने और उनसे बचने के लिए प्रशिक्षित करें। संदिग्ध ईमेल की पहचान करने के तरीके साझा करें जिन्हें खोलने से पहले रिपोर्ट किया जाना चाहिए।

ये कुछ सबसे आम ईमेल सुरक्षा समाधान हैं जिनका उपयोग संगठन ईमेल स्पूफिंग और अन्य प्रकार के साइबर हमलों से खुद को बेहतर ढंग से बचाने के लिए करते हैं।

आगे पार्ट-2 में जानें क्या होता है Phishing email